记录一次被挖矿

公司服务器被挖矿,已经好几次了,之前htop找到进程号, 然后lsof找到相应的文件,kill进程删除文件即可。

这次的病毒,有点不一样, 删除之后还会自启,最后发现是因为删除病毒后没有重启服务器,记录一下过程

服务器环境

CentOS 7.5 on PVE 8C 12G

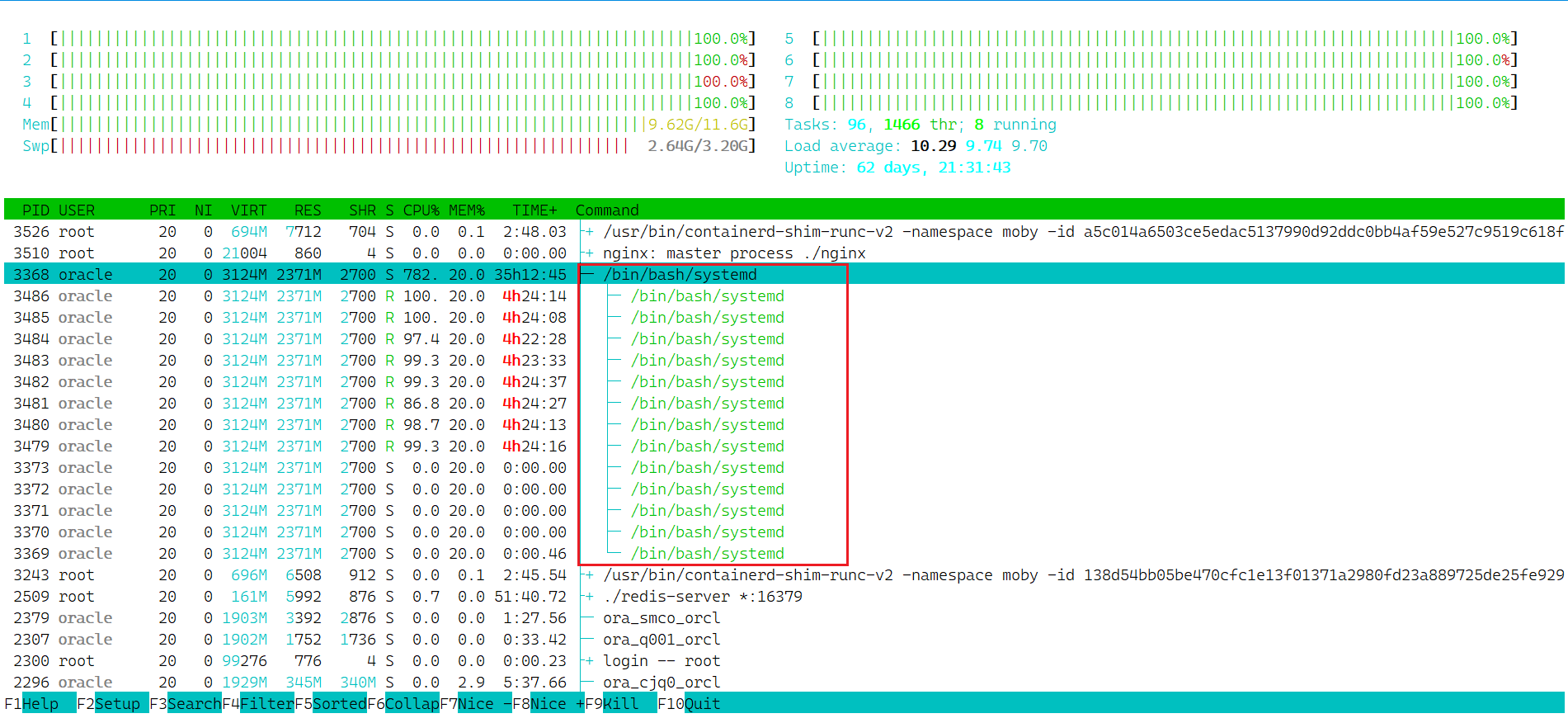

一、 htop查看进程详情

USER: oracle

COMMAND: /bin/bash/systemd

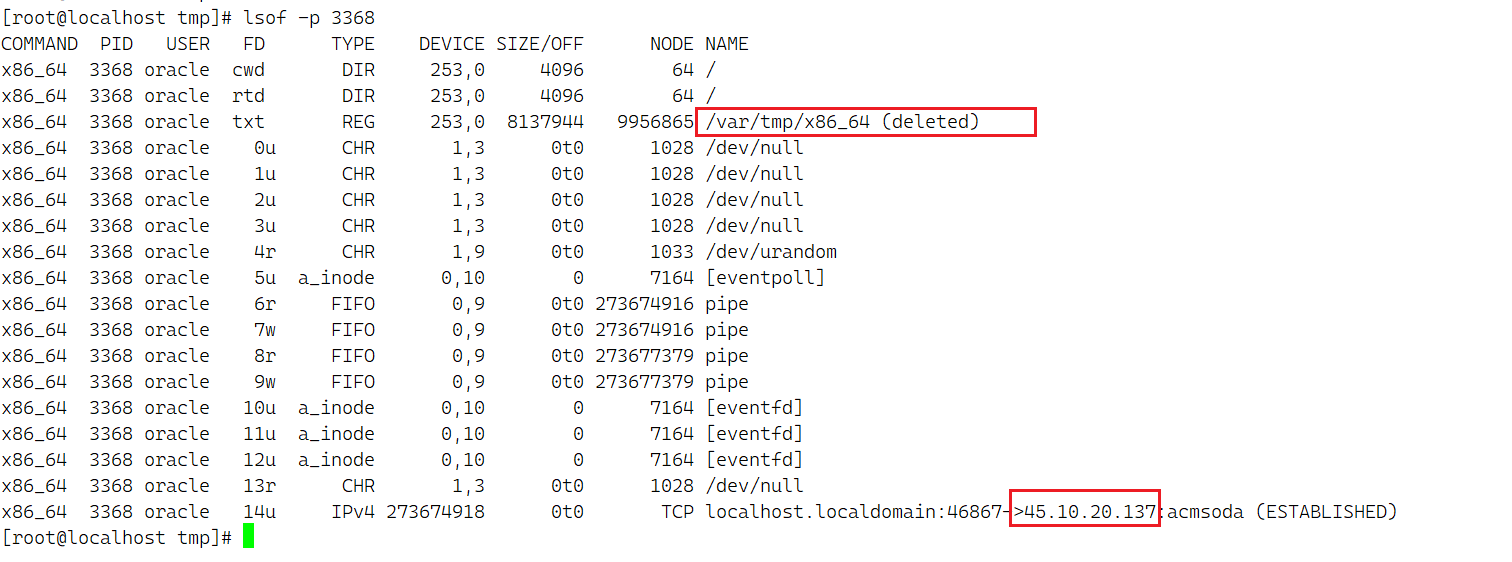

二、 lsof 查看进程相关文件

lsof -p $PID

PATH: /var/tmp/x86_64(deleted)

外链: 45.10.20.137 (荷兰)

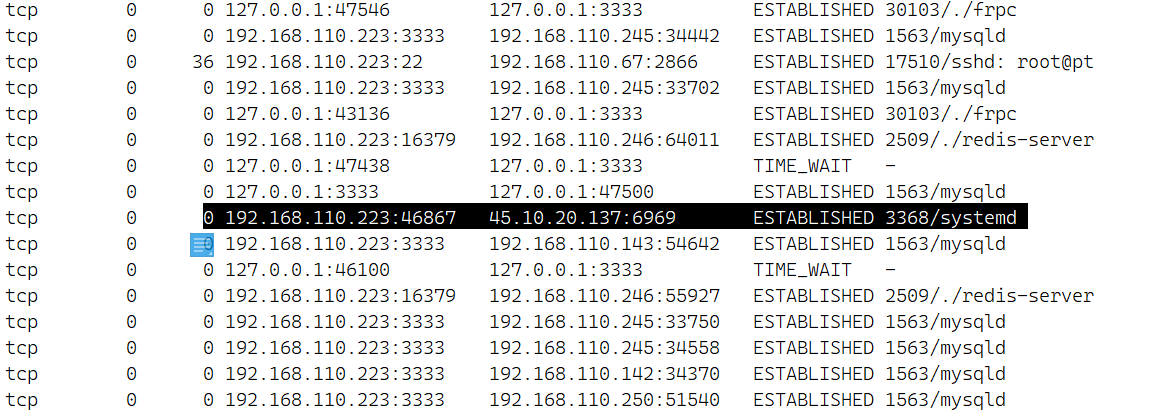

三、 netstat 查看外链详情

netstat -antlp

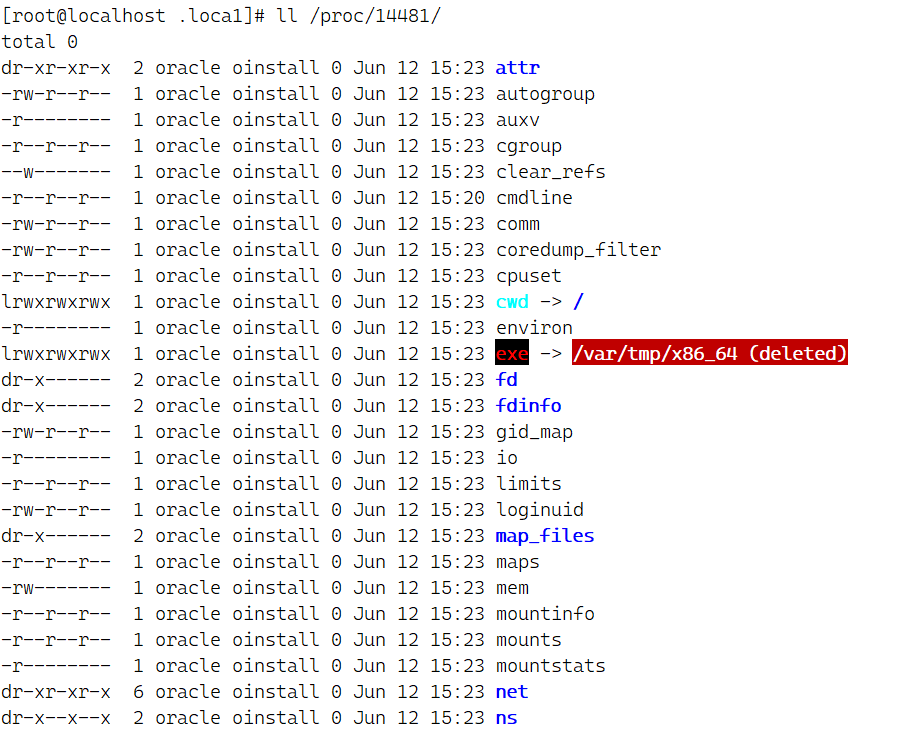

四、 /proc 查看进程详情

ls -ahl /proc/$PID

- cwd 进程运行目录;

- exe 执行程序的绝对路径;

/var/tmp/x86_64(deleted) - cmdline 程序运行时输入的命令行命令;

/bin/bash/systemd - environ 记录了进程运行时的环境变量;

- fd 目录下是进程打开或使用的文件的符号连接

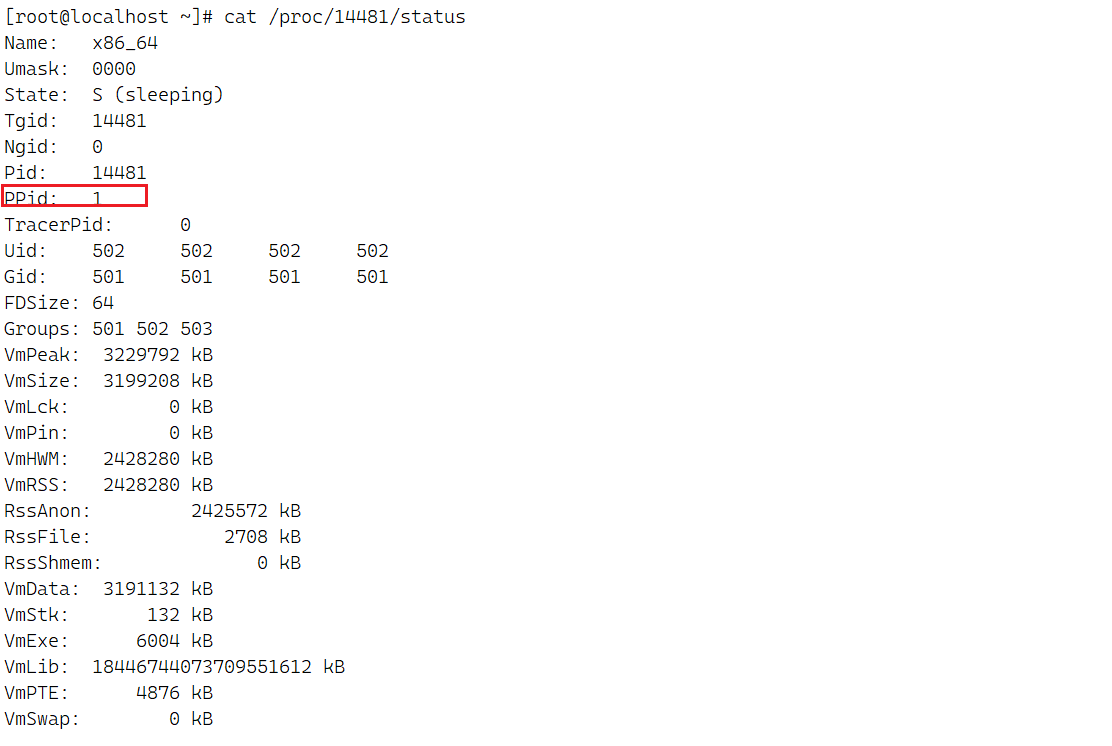

值得注意, 杀死进程又删除文件后还会自启,考虑PPID为1, 在清理完病毒之后重启服务器才彻底解决了问题。

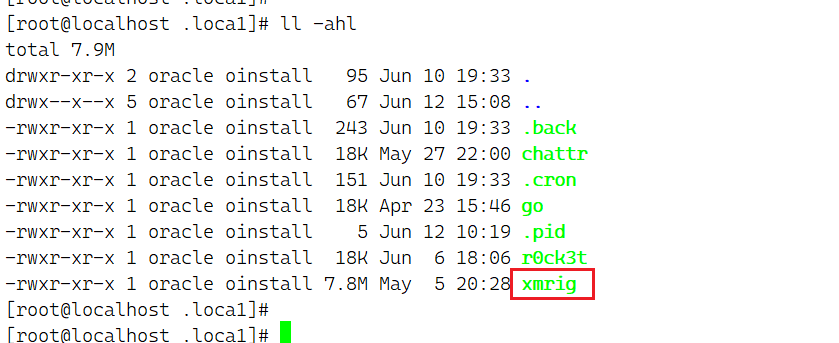

五、 老朋友 xmrig

/var/tmp/x86_64 之前删除过一次, 但是病毒还是复活了, 现在已经没有这个目录了。

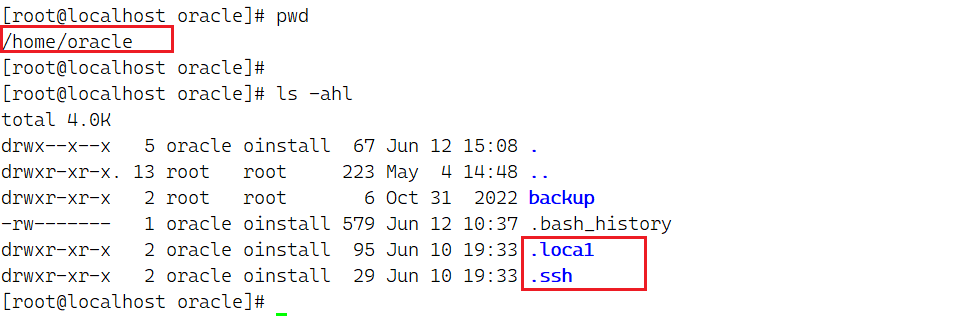

想到进程的用户是Oracle,那么到Oracle的家目录看下有没有收获。

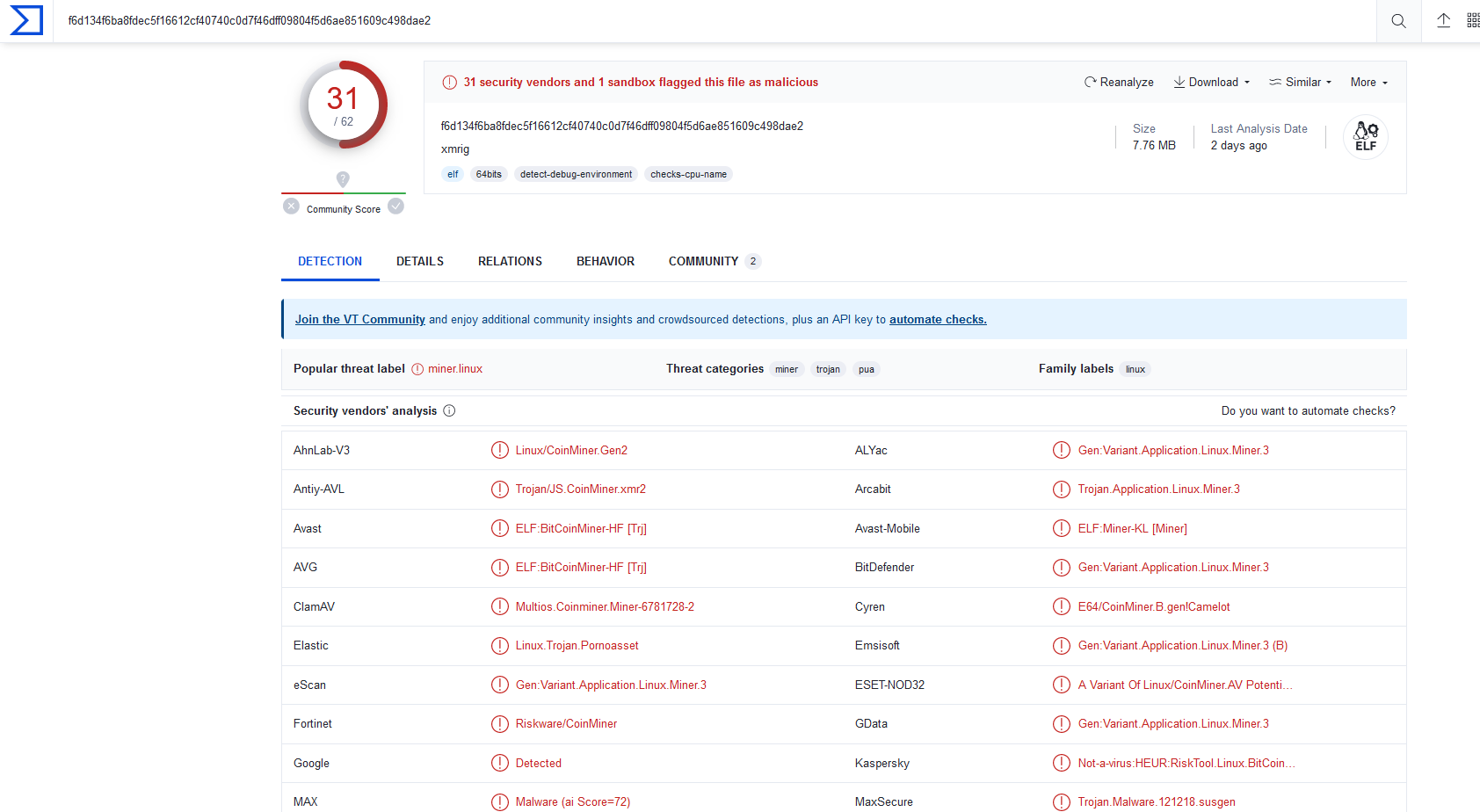

果然在Oracle家目录 /home/oracle 发现了可以的隐藏目录。 看到 xmrig 基本上可以确认就这里了。

XMrig 是一个开源的 CPU/GPU 挖矿软件,用于挖掘加密货币 Monero(XMR)以及其他基于 Cryptonight 算法的数字资产。它是一个跨平台的软件,可在多种操作系统上运行,包括 Windows、Linux 和 macOS。 balabalbal……